Birbirinden uzak iki lokasyon arasında güvenli (kriptolu) haberleşme ağı kurmanın birkaç yolu vardır. İnternet servis sağlayıcınızdan L2 VPN hizmeti alabilir veya iki lokasyon arasında dark fiber hizmeti alabilirsiniz. Fakat bu güvenli erişimin en az maliyetli ve en zahmetsiz olanı şüphesiz IPSec VPN tünel kurmaktır. Bu yazıda Palo Alto IPSec VPN ayarlarının yapım aşamaları anlatılmaya çalışılmıştır.

Kullanılan Palo Alto Firewall versiyonu: 8.0.8

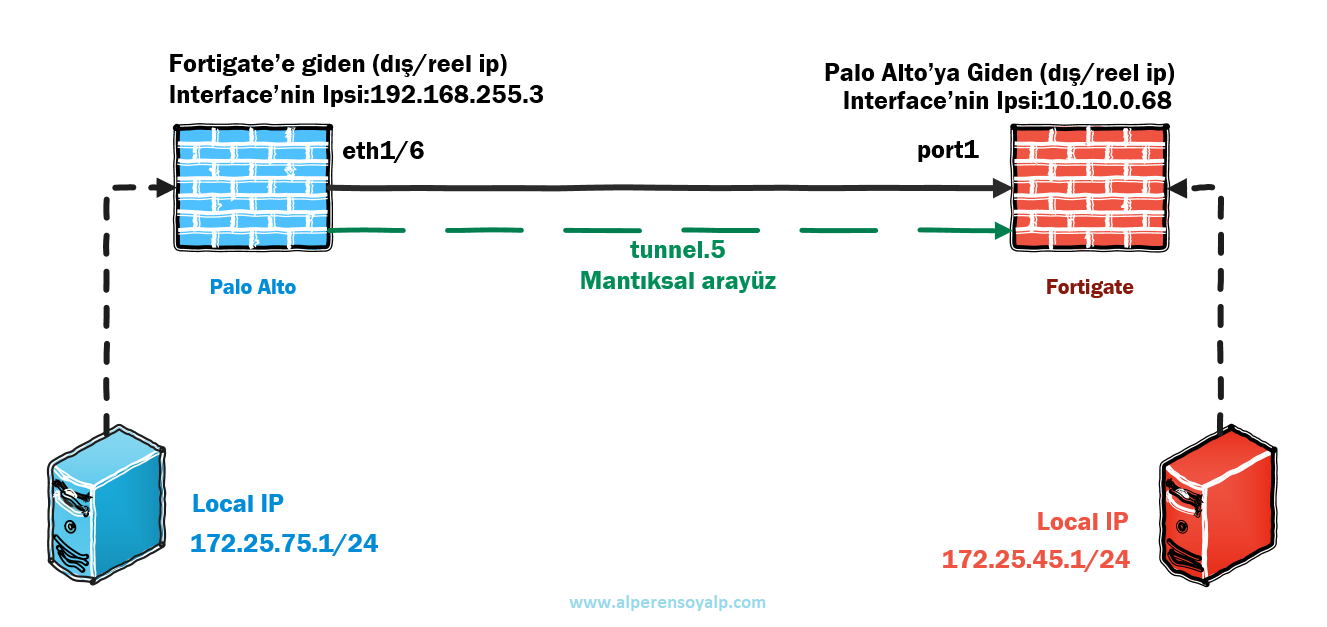

Topoloji:

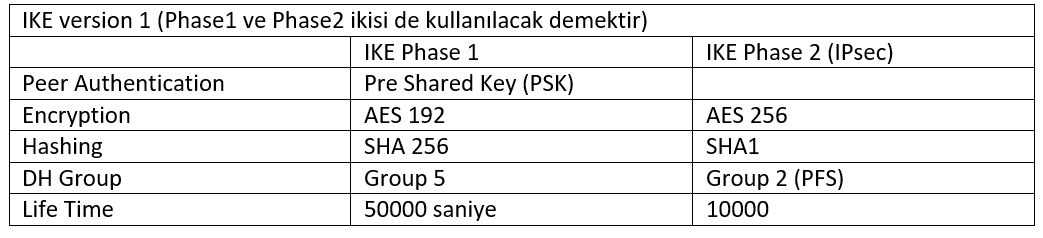

Palo Alto IPSec tünel parametreleri:

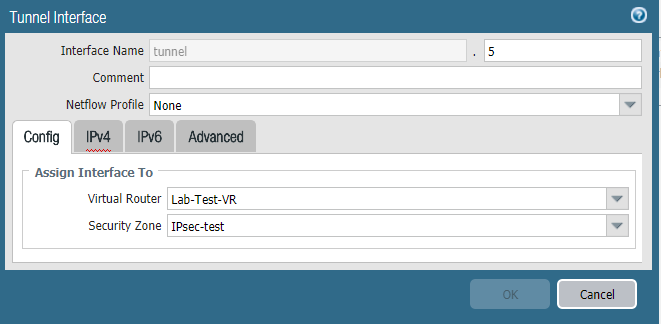

Aşama 1:

Network > Interfaces > Tunnel altına gelin ve Add butonu ile yeni bir tane ekleyin. Tünel numarasını, Virtual routerı ve security zone’u belirleyin. IPsecin yapılacağı fiziksel arayüzde, tunnel arayüzünün aynı Virtual routerda olmasına dikkat edin. Aksi takdirde tünel ayağa kalkmayacaktır.

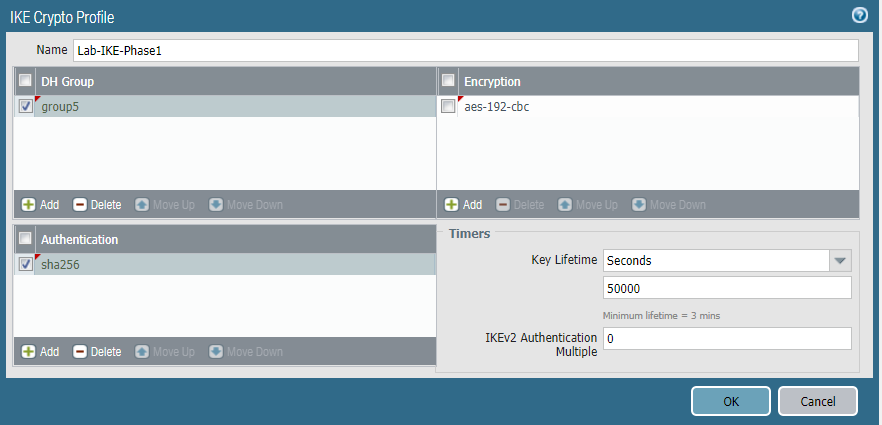

Aşama 2:

Network > Network Profiles > IKE Crypto altına gelin. Add butonu ile yeni bir tane ekleyin.

DH group, Encryption, Authentication (Hashing) ve life time bölümlerini yukarıdaki tabloya uygun olacak şekilde veya kendi ihtiyaçlarınız doğrultusunda aşağıdaki gibi doldurun .

Aşama 3:

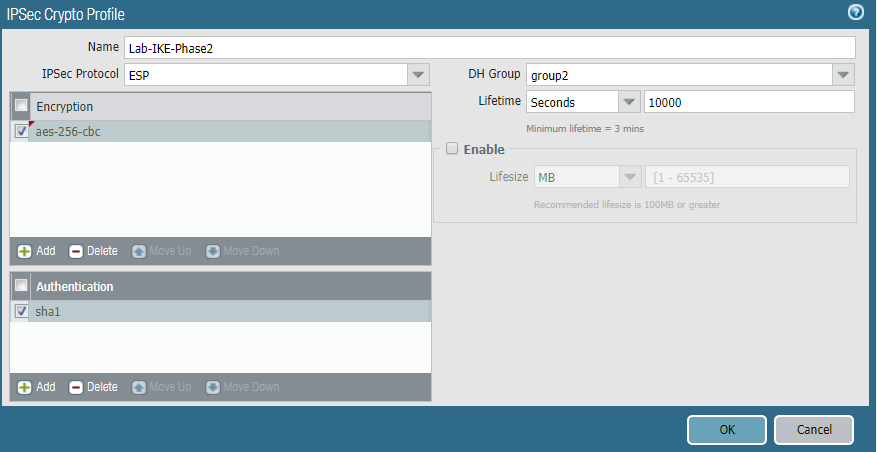

Network > Network Profiles > IPsec Crypto altına gelin. Add butonu ile yeni bir tane ekleyin.

Encryption, Authentication (Hashing), DH group ve Life Time’ı tabloya uygun olacak şekilde veya kendi ihtiyaçlarınız doğrultusunda aşağıdaki gibi doldurun .

Aşama 4:

Network > Network Profiles > IKE Gateways altına gelin. Add butonu ile yeni bir tane ekleyin.

Versiyon IKEv1 olacak. Interface olarak karşıdaki cihaza ulaşmamız gereken interface seçilir, interface’i seçtikten sonra onun üzerinde tanımlı IP adreslerinden bir tanesini Local IP Address (bizim dış IP’miz) olarak tanımlanır. Peer yani karşı cihazın dış IPsi yazılır. Authentication kısmında önceden belirlenen şifre belirtilir.

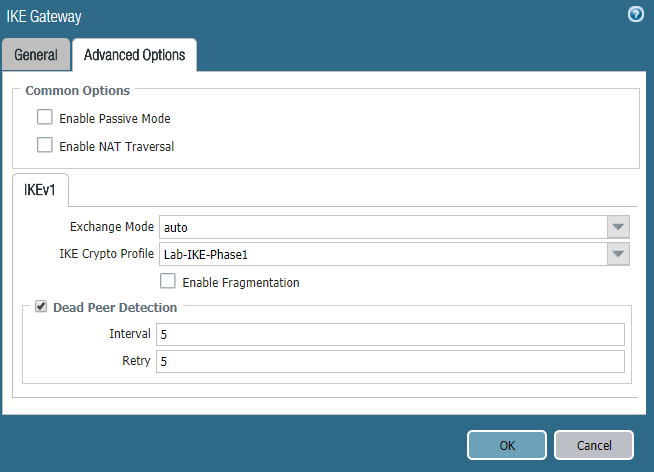

Advanced Options tabına gelerek Aşama 2 de oluşturduğumuz IKE Crypto Profile’ı seçin.

Aşama 5:

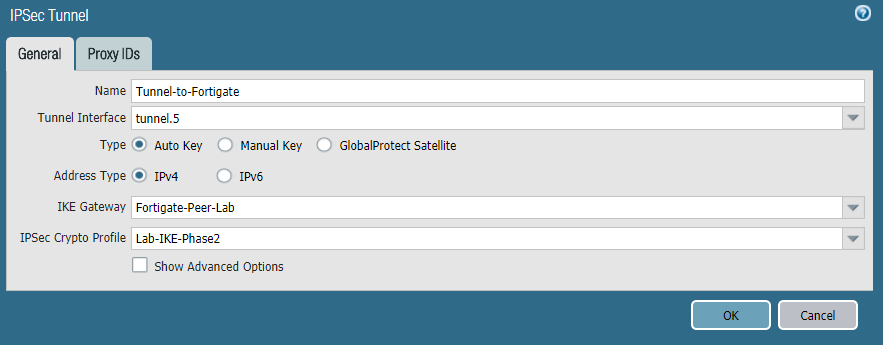

Network > IPSec Tunnels altına gelin. Add butonu ile yeni bir tane ekleyin.

Aşama 1 de oluşturulan tunnel interface’i seçin. Aşama 4’te oluşturulan IKE gateway ve Aşama 3’de oluşturulan IPSec Crypto Profile seçin. OK ile kaydedin. En son tünel ayağa kalktıktan sonra; Proxy ID tabından yerel ve hedef ip aralıklarının belirtilmesiyle erişim sağlanabilecek ip aralığı kısıtlanabilir, bu da güvenliğin artırılmasında yararlı olacaktır.

Aşama 6:

Network > Virtual Routers altına gelin. IPsec Tunnel interface’sinin (Tunnel.5) eklenmiş olduğu Virtual Router’a tıklayın. Static Routes sekmesine gelin ve Add butonu ile yeni bir tane ekleyin.

Destination subneti (IPsec’in yapılan karşı lokasyonun subneti) belirleyin.

Aşama 7:

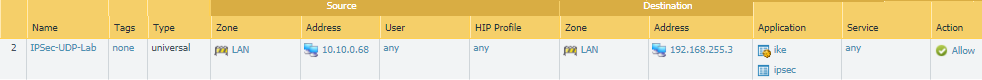

Policies > Security altına gelin. Kaynak IP adresi karşı tarafın Dış IP’si, Hedef IP adresi bizim dış IP’miz olacak şekilde, ipsec ve ike applicationlarına izin verin. Bu anlatımda lab ortamı kullanıldığı için source ve destionation zoneları LAN olarak görünmektedir. Gerçek ortamda bu zonelar “internet” veya “untrust” zoneları olacaktır.

Tüm ayarların karşı tarafta da tam olarak yapıldığını teyit ettikten sonra IPSec tünelin durumunu Network > IPsec tunnels sayfasında inceleyebilirsiniz.

Ref: Palo Alto

sayin hocam, tunnel ayaga kalktiktan sonra tunnel icerisinde proxy id kismina local ve remote iplerin girilmesi, birbirine erisecek networklerin subnetlere dikkat ederek eklenmesi de erisimi kisitlayip ilgili erisimi daha guvenli hale getirecektir.

Merhabalar Hocam, eklemeniz için teşekkür ederim. Ben de daha güvenli bir bağlantı için önerinizin mutlaka yapılması gerektiğini düşünüyorum. Yazı içerisine de bu eklemeyi yapacağım.